Il mondo di oggi deve affrontare violazioni dei dati, minacce, attacchi e intrusioni altamente sofisticate perché hacker e criminali informatici escogitano sempre nuovi modi per ottenere l'accesso alle reti domestiche o aziendali.

Ciò rende urgente disporre di un approccio multilivello alla sicurezza della rete.

Il miglior software di rilevamento della violazione della privacy e dei dati, noto anche come sistemi di rilevamento delle intrusioni (IDS), o talvolta chiamato software di prevenzione della perdita di dati (DLP), viene utilizzato per difendere la rete da attacchi e minacce ad alta tecnologia che emergono quotidianamente.

In quanto strumenti di sicurezza della rete, questi software di rilevamento delle violazioni della privacy rilevano eventuali exploit di vulnerabilità destinati ad attaccare le tue app o il tuo PC e aiutano a monitorare la tua rete o il tuo sistema.

Il comune software di rilevamento delle violazioni della privacy può essere:

- in base alla tua rete (monitora il traffico in entrata e in uscita nella rete)

- basato su host (salvaguarda l'intera rete)

- basato sulla firma (monitora i pacchetti e confronta con il database delle firme)

- basato sull'anomalia (monitora il traffico di rete rispetto a una linea di base stabilita)

- reattivo (rileva attività dannose e rispondi di conseguenza)

- passivo (rilevamento e avviso)

Il miglior software di rilevamento delle violazioni dei dati utilizza strategie basate su host e rete per una protezione più forte e di seguito sono riportati alcuni dei migliori strumenti che puoi utilizzare per rimanere aggiornato e protetto da eventuali minacce.

Il miglior software di rilevamento delle violazioni dei dati da abbinare al tuo PC

1AVG Business Security

AVG offre una soluzione di rilevamento delle violazioni dei dati di prim'ordine progettata per le aziende che copre ogni singola esigenza di protezione dagli avvisi e-mail istantanei agli strumenti di amministrazione remota.

Parlando di amministrazione remota, puoi installare, aggiornare e configurare AVG sui tuoi dispositivi PC da qualsiasi luogo e trarre vantaggio dal monitoraggio in tempo reale e dalle notifiche delle minacce.

Vediamo rapidamente il suo caratteristiche principali:

- Cloud Management Console (distribuzione rapida su più endpoint, gestione dei criteri, monitoraggio delle minacce, pianificazione degli aggiornamenti e protezione dei dispositivi e della rete da un'unica posizione)

- File, posta elettronica, comportamento e protezione web (protezione multilivello contro malware, virus, spam, download dannosi e siti Web pericolosi)

- Link Scanner e Firewall integrato (per filtrare il traffico di rete e prevenire connessioni sospette)

- File Shredder (elimina definitivamente i file che non vuoi recuperare)

- Protezione SharePoint

AVG Business Security

Proteggi la tua azienda con il software definitivo di rilevamento delle violazioni dei dati fornito da AVG! $ 61,41 Compralo Ora 2Varonis

Questo software di rilevamento delle violazioni della privacy è l'innovazione di Varonis Systems, una società di software americana, e consente alle organizzazioni di tracciare, visualizzare, analizzare e proteggere i propri dati.

Varonis esegue analisi del comportamento degli utenti in modo da rilevare e identificare comportamenti anomali e difendersi dagli attacchi informatici, estraendo metadati dalla tua infrastruttura IT.

Utilizza quindi queste informazioni per mappare le relazioni tra gli oggetti dati, i dipendenti, i contenuti e l'utilizzo, in modo da poter ottenere una maggiore visibilità dei dati e proteggerli.

Vediamo rapidamente il suo caratteristiche principali:

- Implementazione del framework Varonis non intrusivo

- Software di governance dei dati DatAdvantage e motore di analisi IDU a livello di motore (analisi statistica)

- Monitorare i file server, analizzare i file system e gli schemi di accesso in modo approfondito (raccomandazioni sulle modifiche)

- Affrontare il rilevamento delle violazioni della privacy (configurazione rapida e semplice)

- Risolvi una serie di sfide e determina la proprietà dei dati in base alla frequenza di accesso

- Esegue il controllo dell'utilizzo

Varonis

Combina visibilità e contesto per individuare e rispondere agli attacchi informatici come un professionista! Demo Prova ora 3Stealthbits

Questo è il primo fornitore di soluzioni di governance dell'accesso ai dati che supporta archivi di dati non strutturati e strutturati, proteggendo le tue credenziali contro i tuoi obiettivi più vulnerabili.

Stealthbits è una società di software per la sicurezza informatica che protegge i dati sensibili e le credenziali utilizzate dagli aggressori per rubare i dati stessi.

Vediamo rapidamente il suo caratteristiche principali:

- Stealth Intercept (rileva, previene e ti avvisa in tempo reale permettendoti di bloccare le minacce prima che si trasformino in disastri)

- Stealth Defend basato sull'apprendimento automatico (analisi delle minacce in tempo reale e strumento di avviso per difendere la tua organizzazione dalle minacce avanzate e dai tentativi di esfiltrare e distruggere i tuoi dati)

- Stealth Recover (consente di ripristinare e ripristinare le modifiche di Active Directory per mantenere una directory sicura e ottimizzata e ripristinare i domini senza tempi di inattività)

- Stealthbits Monitoraggio dell'attività dei file (memorizza l'accesso ai file e le modifiche alle autorizzazioni per file server Windows e dispositivi NAS senza bisogno di registrazione nativa)

Stealthbits

Non limitare solo l'accesso ai tuoi dati. Passa al livello successivo proteggendo Active Directory. Demo Prova ora 4Suricata

Si tratta di un software di rilevamento delle violazioni della privacy veloce, altamente robusto e open source sviluppato dalla Open Information Security Foundation.

Suricata è in grado di eseguire il rilevamento delle intrusioni in tempo reale, inoltre previene le intrusioni in linea e monitora la sicurezza della rete.

È dotato di moduli come acquisizione, raccolta, decodifica, rilevamento e output, seguendo il processo in quell'ordine. Prima acquisisce il traffico, quindi lo decodifica e specifica come il flusso si separa tra i suoi processori.

Vediamo rapidamente il suo caratteristiche principali:

- Soluzione multi-thread (utilizza regole, linguaggio della firma e script Lua per rilevare minacce complesse)

- Compatibile con tutti i principali sistemi operativi, incluso Windows

- Elaborazione del traffico di rete sul settimo livello del modello OSI (funzionalità di rilevamento malware avanzate)

- Rilevamento automatico e analisi dei protocolli e accelerazione GPU

⇒ Ottieni Suricata

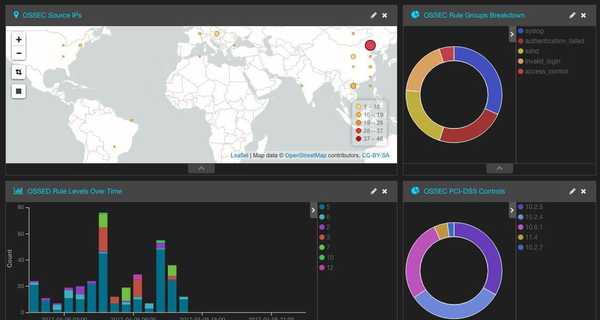

5OSSEC

OSSEC è un sistema di rilevamento delle intrusioni basato su host open source multipiattaforma. Lo strumento dispone di un potente motore di correlazione e analisi, che integra l'analisi dei log e il controllo dell'integrità dei file.

Inoltre, c'è una funzione di monitoraggio del registro di Windows, così sarai in grado di vedere facilmente eventuali modifiche non autorizzate al registro.

Sono inoltre disponibili l'applicazione centralizzata delle policy, il rilevamento dei rootkit, gli avvisi in tempo reale e la risposta attiva. Per quanto riguarda la disponibilità, dovresti sapere che questa è una soluzione multipiattaforma e funziona su Linux, OpenBSD, FreeBSD, macOS, Solaris e Windows.

Vediamo rapidamente il suo caratteristiche principali:

- Completamente gratis

- Disponibile su quasi tutte le piattaforme desktop

- Motore di correlazione e analisi

- Analisi dei registri, controllo dell'integrità

- Monitoraggio del registro, controllo dell'integrità dei file

- Rilevamento dei rootkit, avvisi in tempo reale

⇒ Ottieni OSSEC

6Snort

Questo è un altro software di rilevamento delle violazioni della privacy gratuito e open source creato nel 1998, il cui vantaggio principale è la sua capacità di eseguire analisi del traffico in tempo reale e registrazione dei pacchetti sulla rete.

Le funzionalità includono analisi del protocollo, ricerca di contenuti e pre-processori, che rendono questo strumento ampiamente accettato per il rilevamento di malware di tutti i tipi, exploit, porte di scansione e molti altri problemi di sicurezza.

Vediamo rapidamente il suo caratteristiche principali:

- Modalità sniffer, packet logger e network intrusion detection (la modalità sniffer legge i pacchetti e visualizza le informazioni, packet logger registra i pacchetti sul disco, mentre la modalità network intrusion detection monitora il traffico in tempo reale confrontandolo con le regole definite dall'utente)

- Rileva scansioni invisibili delle porte, attacchi CGI, sonde SMB, overflow del buffer e tentativi di fingerprinting del sistema operativo

- Compatibile con varie piattaforme hardware e sistemi operativi incluso Windows

- Flessibile e dinamico per l'implementazione

- Regole di rilevamento delle intrusioni facili da scrivere

- Buona base di supporto della comunità per la risoluzione dei problemi

⇒ Prendi Snort

Esiste un software di rilevamento delle violazioni della privacy che utilizzi di cui vorresti che tutti conoscessero? Condividi con noi lasciando un commento nella sezione sottostante.

Domande frequenti: ulteriori informazioni sulle violazioni dei dati e sugli strumenti di protezione appropriati

- Come vengono scoperte le violazioni dei dati?

Il modo più semplice è utilizzare strumenti specializzati di rilevamento delle violazioni dei dati o software IDS in grado di monitorare, identificare e risolvere le anomalie in tempo reale. Dai un'occhiata alle migliori opzioni in questa guida.

- Cos'è una violazione della rete?

Una violazione della sicurezza della rete si verifica quando un utente o un'app non autorizzati accede a una rete. I sistemi di rilevamento delle intrusioni vengono implementati anche per monitorare e difendere la rete da tali exploit di vulnerabilità.

- Qual è la differenza tra una violazione e un incidente?

Un incidente di sicurezza si riferisce a qualsiasi violazione delle politiche di sicurezza che può portare all'esposizione di dati sensibili. Una violazione dei dati è un tipo specifico di incidente di sicurezza.

Nota dell'editore: Questo post è stato originariamente pubblicato a febbraio 2019 e da allora è stato rinnovato e aggiornato a maggio 2020 per freschezza, accuratezza e completezza.

- privacy

- Software

- Guide sulla privacy di Windows 10

Friendoffriends

Friendoffriends

![I 6 migliori software di rilevamento delle violazioni dei dati [Home & Business]](https://friend-of-friends.com/storage/img/images_4/6-best-data-breach-detection-software-[home-business]_10.jpg)