Astaroth, trojan specializzato nel furto di informazioni sensibili è stato scoperto lo scorso anno e fino ad ora si è evoluto in un malware furtivo di alto livello, diversificando la sua protezione contro i controlli per impedire ai ricercatori di sicurezza di rilevarlo e fermarlo.

L'anno scorso, Microsoft ha annunciato la scoperta di molte campagne di malware in corso da parte del team ATP di Windows Defender. Queste campagne hanno distribuito il malware Astaroth senza file, il che lo rende ancora più pericoloso.

A proposito di campagne malware, puoi stroncarle sul nascere con questi strumenti antimalware.

Ecco come un ricercatore ATP di Microsoft Defender ha descritto gli attacchi:

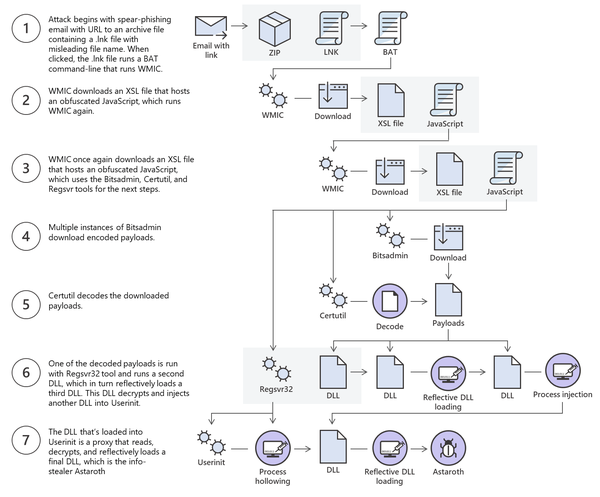

Stavo facendo una revisione standard della telemetria quando ho notato un'anomalia da un algoritmo di rilevamento progettato per catturare una specifica tecnica senza file. La telemetria ha mostrato un forte aumento nell'uso dello strumento da riga di comando di Strumentazione gestione Windows (WMIC) per eseguire uno script (una tecnica che MITRE fa riferimento a XSL Script Processing), indicando un attacco senza file

Cosa sta facendo Astaroth adesso?

In un nuovo rapporto, Cisco Talos afferma che Astaroth si affida ancora alle campagne di posta elettronica per la distribuzione, ha un'esecuzione senza file e vive della terra (LOLbins). La cattiva notizia è che ha anche ottenuto tre nuovi importanti aggiornamenti citati dal rapporto Cisco Talos:

- Astaroth implementa una robusta serie di tecniche anti-analisi / evasione, tra le più complete che abbiamo visto di recente.

- Astaroth è efficace nell'eludere il rilevamento e garantire, con ragionevole certezza, che viene installato solo su sistemi in Brasile e non su sandbox e sistemi di ricercatori.

- Il nuovo utilizzo dei canali YouTube per C2 aiuta a eludere il rilevamento, sfruttando un servizio di uso comune sulle porte di uso comune.

Cos'è Astaroth e come funziona?

Se non lo sapevi, Astaroth è un noto malware incentrato sul furto di informazioni sensibili come credenziali e altri dati personali e sul rinvio all'aggressore.

Sebbene molti utenti di Windows 10 dispongano di un software anti-malware o antivirus, la tecnica senza file rende il malware più difficile da rilevare. Ecco lo schema OP su come funziona l'attacco:

Una cosa molto interessante è che nessun file, ad eccezione degli strumenti di sistema, è coinvolto nel processo di attacco. Questa tecnica è chiamata vivere della terra e di solito viene utilizzato per eseguire facilmente il backdoor delle soluzioni antivirus tradizionali.

Come posso proteggere il mio sistema da questo attacco?

Prima di tutto, assicurati che il tuo Windows 10 sia aggiornato. Inoltre, assicurati che il tuo Windows Defender Firewall sia attivo e in esecuzione e abbia gli ultimi aggiornamenti delle definizioni.

Non esporsi a rischi inutili. Scopri perché Windows Defender è l'unica barriera antimalware di cui hai bisogno!

Se sei un utente di Office 365, sarai felice di sapere che:

Per questa campagna Astaroth, Office 365Advanced Threat Protection (Office 365ATP) rileva le e-mail con collegamenti dannosi che avviano la catena delle infezioni.

Fortunatamente, Astaroth prende di mira principalmente il Brasile e le e-mail che riceverai sono in portoghese. Tuttavia, stai attento a questo.

Come sempre, per ulteriori suggerimenti o domande, raggiungi la sezione commenti qui sotto.

Nota dell'editore: Questo post è stato originariamente pubblicato a luglio 2019 e da allora è stato rinnovato e aggiornato a maggio 2020 per freschezza, accuratezza e completezza.

- Cybersecurity

- malware

Friendoffriends

Friendoffriends